ECサイトのセキュリティは「安全なプラットフォームを使っているか」だけでは決まりません。実際には、アカウント管理、アプリ連携、API、運用体制といった複数の要素が組み合わさって安全性が成立します。特にShopifyのようにインフラが強固な環境では、リスクの多くはシステムではなく運用や設計に起因します。本記事では、ECサイトのセキュリティを構造的に整理し、実務でそのまま使える対策として解説します。

1. Shopifyのセキュリティ基盤

Shopifyは以下のような標準セキュリティを提供しています。

・PCI DSS準拠

・ISO/IEC 27001対応

・常時SSL(HTTPS)

・CDN・ネットワーク防御

これによりインフラレイヤーの安全性は高く保たれています。ただし、実際のセキュリティリスクはここではなく、アプリや運用に集中します。

2. ECセキュリティリスクの全体像

ECサイトのリスクは複数の経路から発生します。

・アカウント乗っ取り(パスワード漏洩・フィッシング)

・データ漏洩(顧客情報の流出)

・不正注文(カード悪用)

・スクリプト攻撃(XSS・スキミング)

・構造としては以下の通りです。

この構造から、攻撃対象がインフラではなくフロント・アプリ・APIであることが分かります。

3. 基本セキュリティ対策

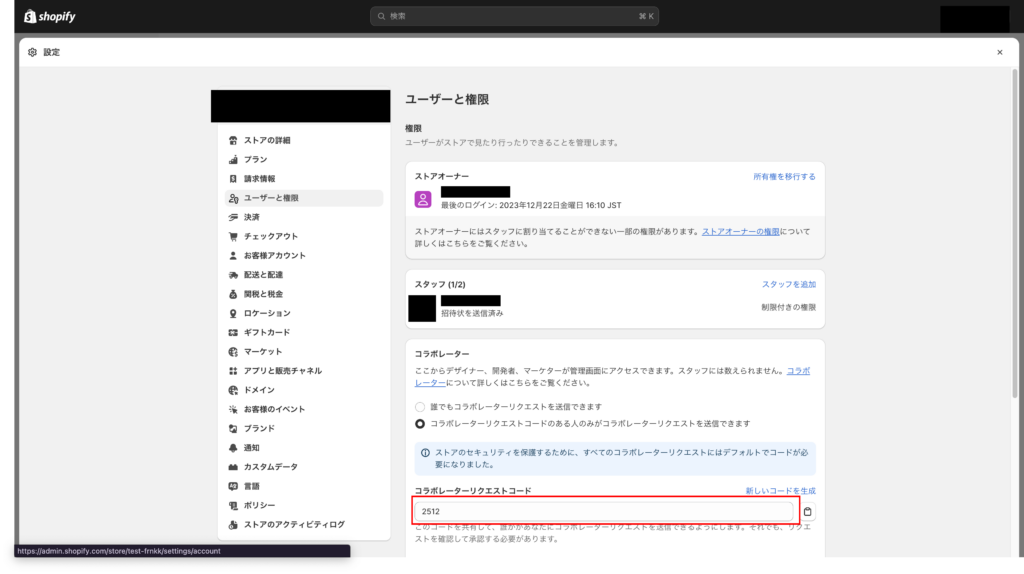

最初に対応すべきはアカウントと権限管理です。ここが侵害されると、すべてのデータにアクセスされる可能性があります。

基本対策は次の通りです。

・2段階認証(2FA)の必須化

・強力なパスワード設定と使い回し禁止

・スタッフごとの最小権限設定

加えて、フィッシング対策や社内教育も重要です。技術的な対策だけでは不十分で、人為的なミスを前提に設計する必要があります。

4. APIセキュリティ

APIは外部システムと接続するため、リスクが高い領域です。特に問題となるのは以下です。

・APIキーの漏洩

・権限スコープの過剰設定

対策としては、以下を徹底します。

・スコープを最小化する

・APIキーを環境変数で管理する

・通信をHTTPSに限定する

さらに高度な対策として、IP制限やアクセスログの監視を導入すると、異常検知が可能になります。

5. データ保護

ECサイトでは顧客情報や注文履歴などの重要データを扱います。単に保存するだけでなく、「誰がアクセスできるか」を制御することが重要です。

主な対策は以下です。

・アクセス権限の制御

・不要データの削除(データ最小化)

・暗号化の適用

また、定期的なバックアップと復元テストを行い、障害時の復旧手段を確保します。

6. 決済セキュリティ

決済領域は最もリスクが高い部分です。ShopifyはPCI DSSに準拠していますが、追加対策が必要です。

・3Dセキュア2.0の導入

・不正決済検知の活用

・決済ログの監視

これにより、不正利用やチャージバックのリスクを抑えることができます。

7. アプリ権限管理

Shopifyにおける最大のリスクの一つがアプリです。特に以下のような状態は危険です。

・不要なアプリが残っている

・権限が過剰に付与されている

対策としては、

・不要アプリの削除

・権限スコープの見直し

・信頼できる開発元の確認

を継続的に行う必要があります。

8. テーマ・コードの安全設計

テーマやカスタムコードは柔軟性を高めますが、同時に脆弱性の原因にもなります。

特に注意すべきポイントは以下です。

・外部JavaScriptの読み込み

・不適切なデータ処理

対策として、

・コードレビューの実施

・不要スクリプトの削除

・外部通信の制限

を行います。

9. 外部連携の管理

CRMや在庫システムなどの外部連携は利便性を高めますが、接続が増えるほどリスクも増加します。

管理ポイントは次の通りです。

・接続先の把握

・権限の制御

・通信内容の監視

特に、どのデータが外部に送信されているかを明確にすることが重要です。

10. コンプライアンス対応

ECサイトでは法規制への対応も不可欠です。

主な対象は以下です。

・PCI DSS

・GDPR

・個人情報保護法

これに対応するためには、

・データ管理ポリシーの整備

・ログ管理

・利用規約の明確化

を実施します。

11. 顧客視点のセキュリティ

セキュリティは内部対策だけでなく、ユーザーからの信頼にも影響します。

・SSL表示

・認証マークの表示

これにより、サイトの信頼性が向上し、結果としてCVにも影響します。

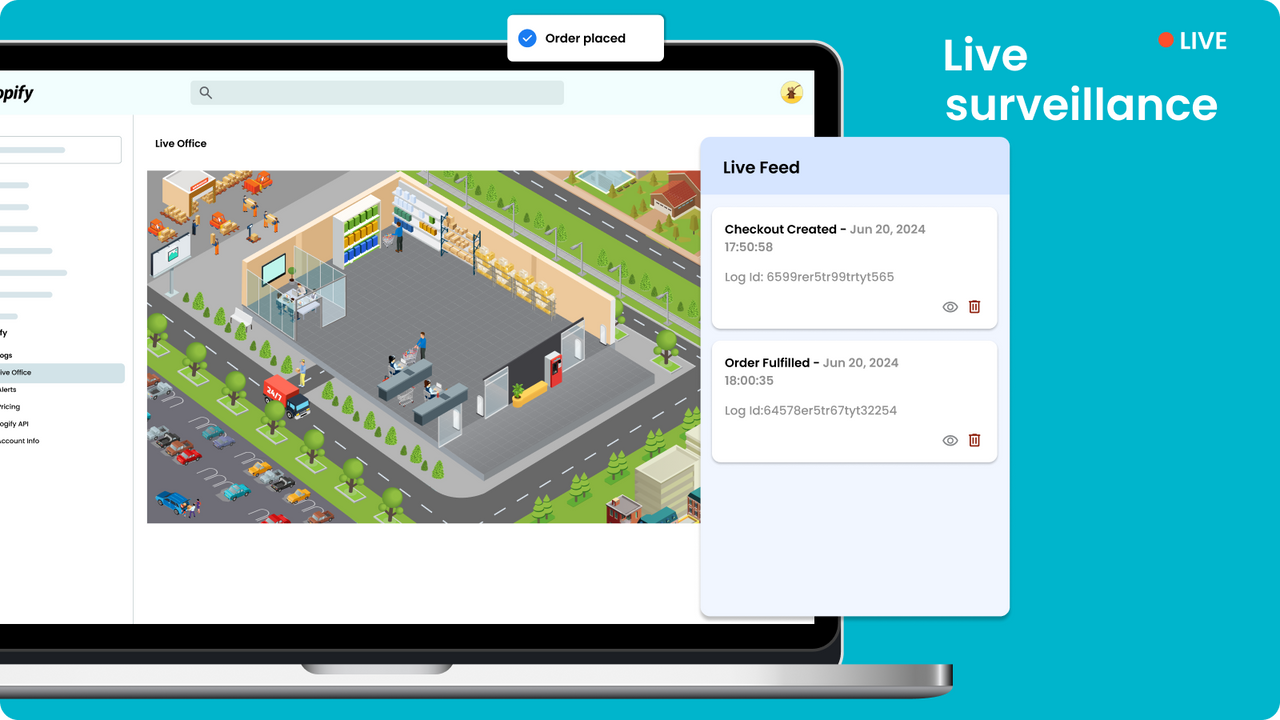

12. ログ監視と運用体制

セキュリティは継続的な監視が前提です。特に以下の項目を確認します。

・ログイン履歴

・不正注文

・APIアクセス

運用としては、

・日次:異常の確認

・週次:権限見直し

・月次:全体監査

といったサイクルを構築します。

13. セキュリティインシデント事例

多くのインシデントは高度な攻撃ではなく、基本的な対策不足によって発生します。

・パスワード流出

・アプリの不正利用

・コードの脆弱性

つまり、問題の多くは技術ではなく運用にあります。

14. インシデント対応フロー

インシデント発生時は迅速な対応が必要です。

初動対応:

・不正アカウントの停止

・不審アプリの停止

その後:

・パスワード変更

・2FA再設定

最終的に:

・ログ分析

・再発防止策の設計

15. セキュリティチェックリスト

16. 今後のトレンド

今後はセキュリティの自動化が進みます。

・ゼロトラストモデル

・AIによる異常検知

・自動監査

これにより「後から守る」のではなく、「設計段階から守る」ことが前提になります。

ECサイトのセキュリティは単一の対策ではなく、アカウント、API、アプリ、データ、運用といった複数のレイヤーを横断して設計する必要があります。特にShopifyではインフラではなく運用や外部連携にリスクが集中するため、どこに脆弱性が生まれるかを理解し、優先順位をつけて対策を実施することが重要です。最終的には「アクセス制御」と「監視体制」の両方を整備することで、安全なECサイト運用が実現できます。

著者: Trang Admin

キーワード: ECサイト セキュリティ, Shopify セキュリティ対策, API セキュリティ, データ保護, 決済セキュリティ, アプリ権限

Devworksは、ベトナムIT人材と求人を繋がりプラットフォームであり、日本国内人材不足問題を解決し、採用コストも節約できるよう支援します。 迅速かつ効率的かつ費用対効果の高い採用プラットフォームをご検討されている方々はぜひ一度ご相談ください。

IT 業界で最大 400,000 人の人々を接続します。

パートナーを見つけるコストを節約します。

小さなご要望でも、いつでもオンラインでお申し込みください。

お問い合わせ:

メール: hello@devworks.jp

作品一覧

関連記事

モダン開発環境の最前線|Vite・Webpack・Turbopackの違いを実務視点で徹底比較

ReactやNext.jsを触り始めると、Vite・Webpack・Turbopackという名前を頻繁に見かけます。しかし実際には、「何が違うのか」「なぜ最近ViteやTurbopackが注目されているのか」を理解しないまま使っているケースも少なくありません。現代のWeb開発では、フレームワークそのものだけでなく、「どの開発環境を採用するか」が開発速度や保守性に大きな影響を与えます。本記事では、Vite・Webpack・Turbopackの違いを単なる速度比較ではなく、内部構造や実務運用の観点から整理して解説します。